随着物联网(IoT)设备如雨后春笋般渗透到工业控制、智能家居、医疗健康乃至城市管理的方方面面,其安全风险也从理论隐患演变为切肤之痛。从僵尸网络攻击到数据泄露,脆弱的物联网设备已成为网络攻击的高发入口。因此,将安全视为物联网设计的核心,而非事后补救的附加项,是构建可信赖物联网世界的基石。本文将聚焦物联网设备的设计环节,阐述构建安全物联网基础设施的四大核心原则。

原则一:安全始于设计,贯彻“零信任”理念

物联网设备的安全绝不能是“事后补丁”。安全必须从产品概念、架构设计的最初阶段就融入其中,即遵循“安全设计”(Security by Design)原则。这要求:

- 威胁建模: 在设计初期,就对设备可能面临的威胁(如物理篡改、数据窃取、固件劫持等)进行系统性识别与评估,并据此设计相应的安全控制措施。

- 最小权限原则: 设备及其上的每个软件组件、每个网络端口,都应仅被授予完成其功能所必需的最小权限,严格限制非必要的访问和操作,以此缩小攻击面。

- 零信任基础: 默认不信任设备内外的任何实体(包括其他设备、网络和用户),所有访问请求都必须经过严格的身份验证、授权和持续验证。

原则二:强化设备自身硬软件安全

设备本体是安全的第一道物理防线,需要从硬件和软件两个层面加固。

- 硬件安全根: 采用具备安全启动功能的硬件安全模块(如可信平台模块TPM、安全元件SE),为设备提供加密密钥的安全存储、硬件随机数生成以及不可篡改的身份标识,确保设备启动链的完整性与可信。

- 安全启动与固件保护: 实现基于密码学签名的安全启动流程,确保只有经过授权的固件才能被加载和执行。对运行中的固件进行完整性校验,防止运行时篡改。

- 软件安全实践: 开发过程中遵循安全编码规范,定期进行代码审计与渗透测试,及时修补已知漏洞。对于资源受限的设备,也需采用轻量级但有效的安全协议和加密算法。

原则三:确保安全、可信的通信

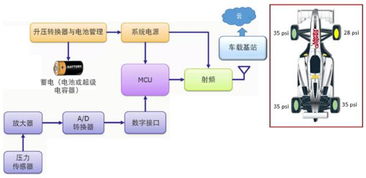

物联网设备的价值在于互联互通,而通信通道是数据交换的命脉,必须加以保护。

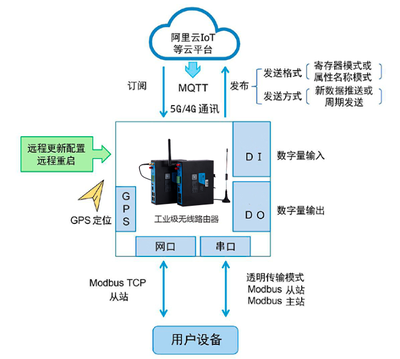

- 端到端加密: 对所有传输中的敏感数据(包括设备身份信息、控制指令、用户数据)进行强加密,确保即使在网络被监听的情况下,数据内容也不被泄露。

- 双向身份认证: 设备与云端、设备与设备、设备与用户应用之间,都应进行严格的双向身份认证,防止假冒设备接入或设备连接至恶意服务器。

- 安全协议与更新: 使用TLS/DTLS等经过充分验证的安全通信协议。为设备配置安全的远程固件/软件更新(FOTA/SOTA)机制,这是在整个生命周期内修补漏洞、增强功能的关键。

原则四:贯穿全生命周期的安全管理与监控

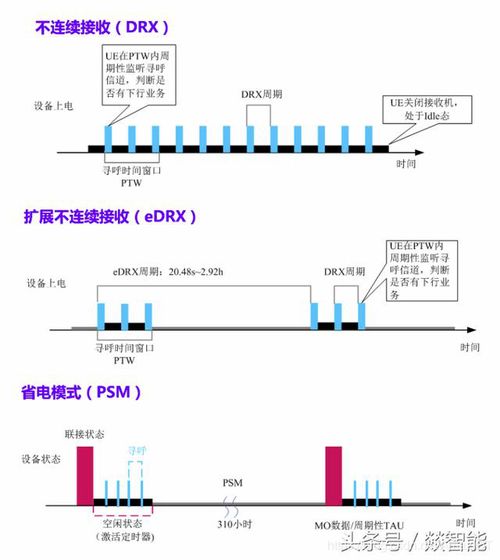

设备的安全状态是动态变化的,需要持续的管理与监控。

- 安全配置与管理: 提供安全的初始配置流程(如强制修改默认密码),并为管理员提供清晰、安全的管理界面与工具。

- 持续监控与异常检测: 设备应具备日志记录能力,并能将关键安全事件上报至管理平台。利用云端或边缘计算能力,对设备群的网络行为、资源使用状况进行分析,及时检测异常或攻击迹象。

- 漏洞管理与生命周期终结: 建立明确的漏洞披露与响应机制,及时发布和部署安全补丁。为设备设计安全的“退役”流程,确保在设备报废或转手时,能够安全地擦除敏感数据并撤销其网络访问权限。

**

物联网安全的挑战复杂而严峻,但绝非无解。通过将上述四大原则——安全始于设计、强化设备本体、确保安全通信、实施全程管理**——深度融入物联网设备的设计与开发流程,我们能够从源头上大幅提升物联网生态系统的整体韧性。这不仅是技术人员的责任,也需要制造商、标准制定者、监管机构和用户的共同参与。唯有如此,我们才能真正释放物联网的巨大潜力,构建一个既智能又安全的未来数字世界。